[라우팅 관련 문제]

확인 : en / 설정 : en – conf t

1. 인터페이스 정보 확인

en – show interface – copy r s

2. 접속한 사용자 확인

en – show user – copy r s

3. 라우팅 테이블 확인

en – show ip route – copy r s

4. 플래쉬 확인

en – show flash – copy r s

5. Enternet 0 인터페이스의 IP/서브넷마스크 설정 및 저장

en – conf t - interface Ethernet 0 - ip address 192.168.200.2 255.255.255.252 - ip directed-broadcast – exit – exit- copy r s

6. serial 0의 대역폭을 2048k로 설정

en – conf t – interface serial 0 – bandwidth 2048 – exit – exit – copy r s

7. serial 0의 clock rate를 72k로 설정

en – conf t – interface serial 0 – clock rate 72000 – exit – exit – copy r s

8. Ethernet 0의 주석을 ICQA로 설정

en – conf t – interface Ethernet 0 – description ICQA – exit – exit – copy r s

9. Ethernet 0의 IP Address를 192.168.2.1/30과 192.168.3.1/30 Secondary로 설정

en – conf t – interface Ethernet 0 – ip address 192.168.2.1 255.255.255.252 – ip address 192.168.3.1 255.255.255.252 secondary - exit – exit – copy r s

10. 192.168.0.10로 Default-Gateway를 설정

en – conf t – ip default-gateway 192.168.0.10 – exit – conpy r s

11. Telnet에 접근하는 Password를 TELPass로 설정

en – conf t – line vty 0 – password TELPass – login – exit – exit- copy r s

12. Telnet에 5분 50초 동안 신호가 없을 시 해당 세션을 자동으로 종료

en – conf t – line vty 0 – exec-timeout 05 50 – login – exit – exit – copy r s

13. Console의 패스워드를 ICQACon으로 설정

en – conf t – line console 0 – password ICQACon – login – exit – exit – copy r s

14. Serial 0을 활성화 시키고 저장

en – conf t – interface serial 0 – no shutdown – exit – exit – copy r s

15. Hostname을 network2로 변경하고, Console 0의 password를 route5로 변경하고 login

en – conf t – hostname network2 – line console 0 – password route5 – login – exit – exit – copy r s

16. domain-name을 ‘DOMAIN’으로 설정

en – conf t – ip domain-name DOMAIN – exit – copy r s

17. access-list 1이 설정되어있을 때 FastEternet 0/0에 적용

en – conf t – interface FastEthernet 0/0 – ip access-group 1 in – ip access-group 1 out – exit – exit – copy r s

+)

secret : 암호화되지 않고 암호 설정의 경우는 password지만, 암호화되어 암호 설정의 경우는 secret

erase startup-config : 라우터 설정 명령을 지우고 초기화

clock set 시간 : 장비의 시간 설정

show clock : 라우터에 설정된 시간 확인

show version : IOS 버전 정보 확인, S/W, H/W 정보 확인

show config : 라우터 장비 설정의 저장 내용을 확인

show run : 설정된 인터페이스 확인

show history : 사용했던 전체 명령어 확인

show process : 프로세스 정보 확인

ip dhcp pool 이름 : dhcp 서버 이름 변경

network 192.70.100.0 0.0.0.255 area (Area ID) : Area ID에 대한 IP대역 설정

network ip주소 서브넷마스크 : dhpc를 통해 할당받은 IP주소 대역 및 서브넷마스크 설정

+) 명령어 감이 오지 않을 경우 ?를 입력하여 명령어 리스트 확인

[케이블 제작]

→ 제작 실습 필요

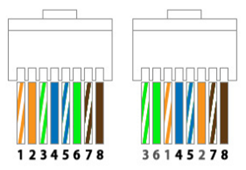

다이렉트케이블 : 다른 유형끼리 연결

허브 ↔ PC / 스위치 ↔ PC / 라우터 ↔ 스위치 등

주띠 - 주 - 녹띠 - 파 - 파띠 - 녹 - 갈띠 – 갈 (2개)

크로스케이블 : 같은 유형끼리 연결

허브 ↔ 허브 / 스위치 ↔ 스위치 / 허브 ↔ 스위치 / PC ↔ PC / PC ↔ 서버 / 서버 ↔ 라우터 등

주띠 - 주 – 녹띠 – 파 – 파띠 – 녹 – 갈띠 – 갈 (1개), 녹띠 – 녹 – 주띠 – 파 – 파띠 – 주 – 갈띠 – 갈 (1개)

+) 커플러 연결 시

다이렉트―[커플러]―다이렉트 : 다이렉트

크로스―[커플러]―크로스 : 다이렉트

다이렉트―[커플러]―크로스 : 크로스

[Window Server]

1. 네트워크 속성

Internet Protocol Version 4 (TCP/IP v4) → 속성 → IP주소, 서브넷 마스크, 기본 게이트웨이, 기본 설정 DNS, 보조 DNS 입력 → 추가 게이트웨이의 설정을 위해서는 고급 탭

+)

예) IP 162.168.100.56/29

IP : 사용 가능한 첫 번째 IP 주소, GATEWAY : 사용 가능한 마지막 IP 주소

서브넷 마스크 : 255.255.255.248 > 11111111.11111111.11111111.11111000

256-248 = 8 > 서브넷 당 IP 주소의 갯수 > 56 57 58 59 60 61 62 63

사용 가능한 첫 번째 IP주소는 192.168.100.57, 사용 가능한 마지막 IP주소는 192.168.100.6

네트워크 주소는 192.168.100.56, 브로드캐스트 주소는 192.168.100.63

2. DNS 서버

정방향 조회 영역 → 주 영역 → 영역 이름 입력 (ns.icqa.or.kr일 경우 icqa.or.kr 입력) → 동적 업데이트 허용 안 함 → 마침 → 생성된 것 우클릭 후 속성 클릭 → SOA 입력 (초로 바꿀 것) 후 확인 → 우클릭 후 새 호스트 클릭 후 입력 후 호스트 추가 및 마침

3. DHCP 서버

IPv4 우클릭 후 새 범위 → 입력하면서 아직도 남은 것이 있을 경우에는 DHCP 옵션 구성 체크 or 모두 다 입력했을 경우 나중에 구성하겠습니다 체크 → 게이트웨이 설정의 경우 범위 옵션에서 옵션 구성을 클릭하고 라우터를 선택하여 게이트웨이 설정 IP 입력 → 예약 설정의 경우 예약에서 새 예약을 누르고 입력 → 활성화의 경우 범위 폴더 우클릭 → 마침

4. FTP 사이트

사이트 우클릭 → FTP 사이트 추가 클릭 후 입력 후 마침 → 추가한 사이트 우클릭 후 FTP 사이트 관리에서 고급 설정 클릭 후 입력 → 액세스 거부 IP의 경우에는 FTP IPv4 주소 및 도메인 제한에서 거부 항목 추가 → FTP 메시지를 출력해야 할 경우에는 FTP 메시지에서 설정 및 마침

+) 소켓 풀링을 사용 안 할 경우, 소켓 풀링 사용 안함 – True / 소켓 풀링을 사용할 경우, 소켓 풀링 사용 함 – False

5. 웹 사이트 – 웹 서버 추가

사이트 우클릭 → 웹 사이트 추가 → 항목 입력 → 입력 후 포트 등 추가 설정 (IP주소 및 도메인 제한 - 우클릭으로 허용 항목 추가에서 접속 허용)

+) A 클래스 : 0(0 ~ 127 > 255 0 0 0) / B 클래스 : 10(128~191 > 255 255 0 0) / C 클래스 : 110(192~223 > 255 255 255 0

6. 계정 추가

사용자 우클릭 → 새 사용자 → 항목 입력 → 이름 우클릭하여 속성 클릭 → 속성그룹에서 선택 → 프로필에서 로컬 경로 설정

7. 로컬보안정책

보안 설정 → 암호 정책에서 최대, 최소 암호 사용 기간 설정 → 계정 잠금 옵션에서 계정 잠금 임계값 설정 → 정책 및 계정 찾은 후 바꾸고 마침

8. 서비스 관리자 설정

설명 부분 읽고 설정이 필요한 항목을 찾아서 시작, 중지, 일시중지, 계속, 사용 안 함, 사용 함 등 설정

[리눅스]

1. 리눅스에서 ip address 정보를 확인하는 명령어 : ifconfig

2. 리눅스에서 파일이나 폴더를 찾을 때 사용하는 명령어 : find

3. 리눅스에서 현재 설치된 하드디스크와 용량을 확인하는 명령어 : df

4. 리눅스에서 현재 위치를 확인하고 싶을 때 사용하는 명령어 : pwd

5. 리눅스에서 도움말-매뉴얼을 확인하는 명령어 : man

[단답형]

1. OSI 7계층

– 네트워크 : RARP, ARP, ICMP, IGMP, RIP

– 응용 : SMTP, Telnet, FTP, HTTP

– 전송 : TDP, UDP

2. 네트워크 아이디 구하기

예) 172.168.100.2/19일 경우 서브넷 마스크는 11111111.11111111.11100000.00000000(255.255.224.0)

255-224 = 32이므로

172.168.0.0~

172.168.32.0~

172.168.64.0~

172.168.96.0~

172.168.128.0~ 이 되므로 172.168.100.2의 네트워크 아이디는 172.169.96.0

+) 만약 여기서 네트워크 아이디가 아닌, 네트워크 ID에 해당하는 값만 물어볼 경우네는 172.169.96이 정답

3. 인터넷망과 같은 공중망을 사설망처럼 이용해 회선 비용을 크게 절감할 수 있는 기업통신 서비스 : VPN

4.

IPv4 – 32비트 (유니캐스트, 멀티캐스트, 브로드캐스트)

IPv6 – 128비트 (유니캐스트, 멀티캐스트, 애니캐스트)

5. IDS(침입탐지시스템)은 오용탐지와 비정상행위탐지 두 가지로 분류

오용탐지 특징 – 새로운 침입유형은 탐지 불가능, 비정상행위를 정의하고 이에 대항하는 행동을 찾음.

비정상행위탐지 특징 – 새로운 침입유형들을 탐지 가능, 정상행위를 정의하고 이를 벗어나는 행동을 찾음.

6. 네트워크 스위치의 어떤 한 포트에서 보이는 모든 네트워크 패킷 혹은 전체 VLAN의 모든 패킷들을 다른 모니터링 포트로

복제하는데 사용 : 포트 미러링

7. 응용-표현-세션-전송 : 게이트웨이 / 네트워크 : 라우터 / 물리 : 리피터

8. IP 주소로 MAC 주소를 알아내는 프로토콜 : ARP ↔ RARP

9. IP주소의 낭비를 막기위해서 모든 호스트에 공인 IP주소를 설정하는 대신, 내부적으로 사설 IP 주소를 설정하여 사용하고,

인터넷에 접속할 때에만 공인 IP 주소로 변환하는 기술 : NAT

10. 2개 이상 다른, 같은 종류의 통신망을 상호 접속하여 통신망 간 정보를 주고받을 수 있게 하는 기능의 장치 : 게이트웨이

11. IP와 IP를 연결해주는 라우터

12. 사설망 IP주소 A – 10.0.0.0~10.255.255.255 / B – 172.16.0.0~172.31.255.255 / C – 192.168.0.0~192.168.255.255

13. 공용 IP 주소 A-0 / B – 128 / C – 192 / D – 224

14. 데이터링크 계층 중 MAC 계층에서 일하며 두 세그먼트 사이에서 데이터링크 계층간의 패킷 전송 담당 : 브릿지

15. RFID와 관계된 것 : RFID리더기, 태그, 태그안테나

16. 매니지먼트와 에이전트 사이에 관리 정보를 주고 받기 위한 프로토콜 : SNMP

17. 서버나 라우터가 에러나 예상치 못한 사건들을 보고할 목적으로 만들어진 프로토콜 : ICMP

18. 동적디스크 볼륨 중 자체에서 디스크 손상시 다른 하드디스크의 손상된 부분을 복구할 수 있는 볼륨 : 미러링

19. 임의로 구성된 웹사이트를 통하여 이용자의 정보를 빼가는 해킹수법 : 스푸핑

20. 다른 컴퓨터에 로그인하거나 원격 시스템에서 명령을 실행하여 파일을 복사할 수 있게 해주는 프로그램 : SSH

21. 스위칭이라는 LAN 기술을 기반으로 가상이라는 개념을 도입하여 네트워크 구성에 대한 지리적 제한을 최소화하면서

사용자가 원하는 최대한의 논리적인 네트워크를 구성할 수 있도록 수단을 제공 : VLAN (가상랜)

22. 네트워크에서 공격 서명을 찾아내어 자동으로 모종의 조치를 취함으로써 비정상적인 트래픽을 중단시키는 보안솔루션.

수동적인 방어 개념의 침입탐지시스템(IDS)와 달리 침입 경고 이전에 공격을 중단시키는데에 초점을 두고, 비정상 행위 통제

: IPS (침입차단시스템)

23. 침입탐지시스템 중 이미 발견되어 있는 공격 패턴을 미리 입력해두고, 해당하는 패턴을 감지하는 기법.

알려진 기법 이외에는 탐지할 수 없기 때문에 새로운 공격에는 비효율적 : 오용탐지 기법

24.

TCP 사용의 예 : FTP(20,21), Telnet(23), SMTP(25), DNS, HTTP(80), POP(110), NNTP, IMAP, BGP, IRC

UDP 사용의 예 : DNS(53), BOOTP, DHCP(67.68), TFTP(69), SNMP(161, 162), RIP +) ARP, RARP

+) ssh(22)

25. 포트/프로토콜 정보를 확인할 수 있는 명령어 : etc/ services

26. CPU 메모리의 사용정보를 확인하는 명령어 : top

27. 리눅스에서 네트워크 연결 상태, 라우팅 테이블 정보 등을 확인하는 명령어 : netstat

28. 리눅스 권한 설정 명령어 : chmod

29. OSPF

'Certificate > 네트워크관리사' 카테고리의 다른 글

| [네트워크관리사 2급] 요점 정리.zip (0) | 2021.09.03 |

|---|---|

| [네트워크관리사 2급] 필기 + 실기 시험 후기 (0) | 2021.08.20 |